Известный инструмент для взлома «unc0ver» был обновлен до новой важной версии, которая обеспечивает поддержку iOS 14.3 и более ранних версий.

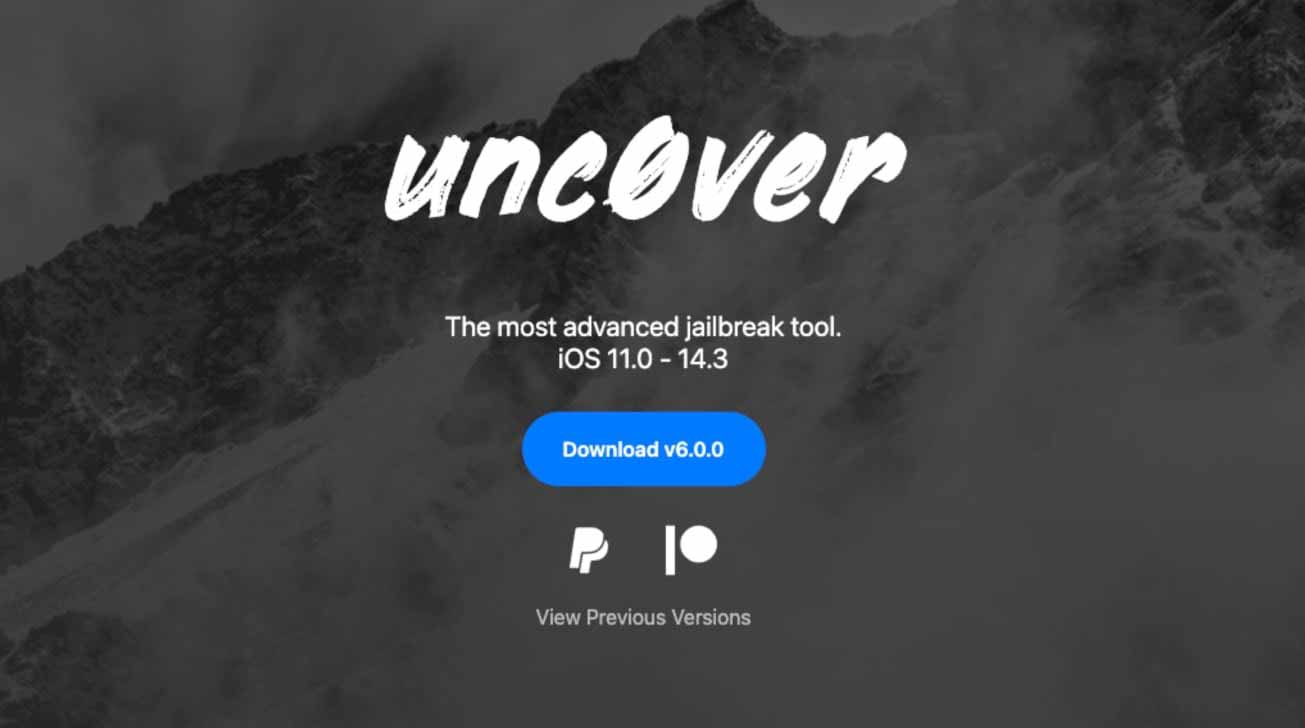

Продолжающаяся гонка вооружений между хакерами и Apple по побегу из тюрьмы снова расширилась, и сообщество побег из тюрьмы получило обновление для инструмента unc0ver. Анонсирован хакером «Pwn2Ownd» через Twitter, версия 6.0.0 была выпущена в воскресенье, чтобы включить поддержку новых выпусков iOS.

Согласно веб-сайту инструмента, он может разблокировать iPhone под управлением версий iOS между iOS 11 и iOS 14.3. Предыдущий выпуск 5.0.0 в 2020 году позволил ему работать с iOS 13.5, а в версии 5.2.0 в июне 2020 года была добавлена поддержка, включая iOS 13.5.5 beta 1.

Инструмент утверждает, что он «стабилен» и «безопасен», поскольку он использует «собственные исключения изолированной программной среды» для сохранения безопасности при одновременном предоставлении доступа к связанным файлам взлома. Очевидно, он был «всесторонне протестирован», чтобы гарантировать «бесперебойную работу на всех устройствах».

Учитывая, что существует три разных набора инструкций для выполнения джейлбрейка в macOS, два из которых включают 14 шагов, это не для слабонервных.

Инструмент неоднократно упоминает о безопасности, чтобы убедить пользователей, что это безопасно. Это также иронично, учитывая, что для работы взлома в первую очередь необходимы уязвимости и недостатки в безопасности iOS.

Хотя джейлбрейк будет работать с предыдущими выпусками iOS, последняя версия не будет работать с текущим поколением iOS 14.4. Это всегда может измениться в будущем, если будет обнаружено обходное решение для безопасности Apple, хотя Apple уже работает над iOS 14.5.

Хотя есть аргумент, что взлом полезен для его сторонников, например, получение приложений без прохождения через официальный магазин приложений, эти же пользователи могут также отказаться от безопасности. Многочисленные проверки, которые Apple проводит для приложений в App Store, делают его очень безопасным цифровым магазином, и обход его может быть вектором для установки вредоносного ПО.

![Satechi выпускает тонкую механическую клавиатуру и анонсирует складные зарядные устройства Qi2 для нескольких устройств [U]](https://applepro.news/wp-content/uploads/2024/04/1714073720_satechi-vypuskaet-tonkuyu-mehanicheskuyu-klaviaturu-i-anonsiruet-skladnye-zaryadnye-ustrojstva-100x100.jpg)

![Лучшие функции iOS для улучшения впечатлений от путешествий [Video]](https://applepro.news/wp-content/uploads/2024/04/1714070066_luchshie-funkczii-ios-dlya-uluchsheniya-vpechatlenij-ot-puteshestvij-video-100x100.jpg)

![Satechi выпускает тонкую механическую клавиатуру и анонсирует складные зарядные устройства Qi2 для нескольких устройств [U]](https://applepro.news/wp-content/uploads/2024/04/1714073720_satechi-vypuskaet-tonkuyu-mehanicheskuyu-klaviaturu-i-anonsiruet-skladnye-zaryadnye-ustrojstva.jpg)