AppleInsider поддерживается своей аудиторией и может получать комиссию, когда вы совершаете покупки по нашим ссылкам. Эти партнерские отношения не влияют на наши редакционные материалы.

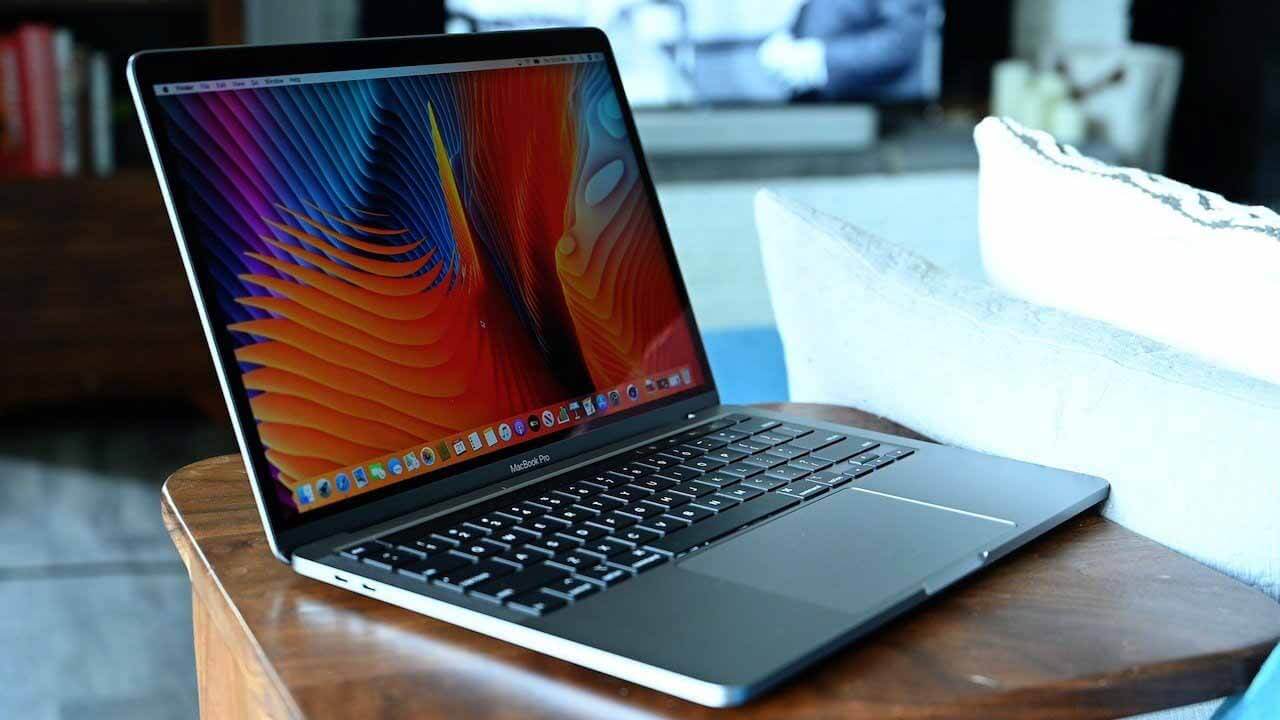

Хотя Apple предприняла шаги для повышения безопасности своей платформы macOS, все еще появляются уязвимости, которые могут обойти некоторые из наиболее важных защит.

Согласно новому отчету компании Malwarebytes, занимающейся кибербезопасностью, несколько уязвимостей и эксплойтов, представленных на конференции Objective by the Sea, показывают, как развиваются атаки, нацеленные на Mac. OBTS — единственная конференция по безопасности, посвященная исключительно устройствам и продуктам Apple.

Прозрачность, согласие и обходы контроля

Например, исследователи безопасности продемонстрировали две атаки, которые обошли системы Apple Transparency, Consent и Control — механизмы, требующие от пользовательского контента доступа к определенным данным.

В одной атаке был задействован удаленный злоумышленник с правами root, который предоставил доступ к данным вредоносному процессу, просто создав нового пользователя в системе и попросив этого пользователя предоставить разрешения. Другая уязвимость использовала точки монтирования для файлов образов дисков. По сути, исследователь мог изменить конкретную базу данных разрешений и предоставить разрешения TCC практически любому процессу.

Другая уязвимость, продемонстрированная на конференции OBTS, связана с тем, какие типы данных защищает система Mac TCC. Например, вредоносная программа потенциально может собирать данные из папки .ssh, которая используется для хранения сертификатов, удостоверяющих подлинность подключений. Согласно Malwarebytes, это может позволить злоумышленнику «перемещаться» по инфраструктуре организации, если он получит доступ к этой папке.

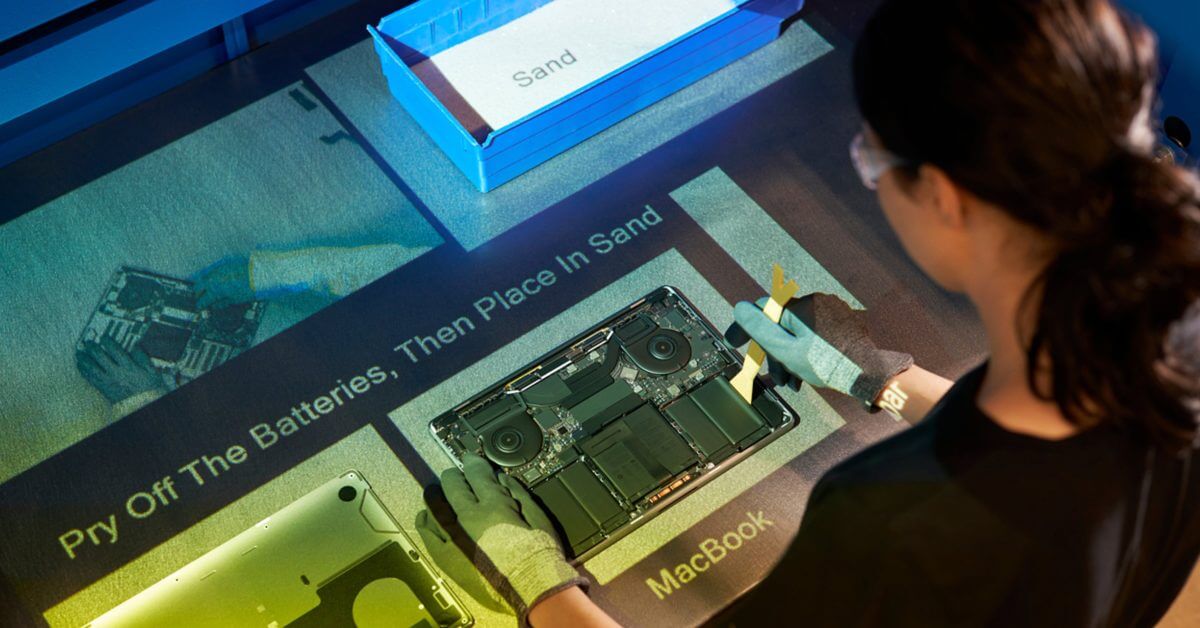

установщики macOS

Другие атаки, которые появились во время конференции OBTS, включают атаки, нацеленные на защиту установщика Apple или обходящие ее.

Вредоносная программа Silver Sparrow, например, использует файл распространения в системе Mac, который используется для передачи информации и параметров для установщика. Код JavaScript может быть запущен в файле распространения, открывая дверь для потенциальных атак.

В частности, Silver Sparrow использовал сценарий, изначально предназначенный для проверки соответствия системы требованиям установки для скрытой загрузки и установки вредоносного ПО.

Еще один способ обойти защиту установки Apple — это установщики без полезной нагрузки. По сути, это установщики, которые ничего не устанавливают. Вместо этого они представляют собой оболочку для сценария, запускающего процесс установки.

На OBTS обсуждались еще как минимум две уязвимости, в том числе плагины установщика, которые были созданы злонамеренно для установки полезных нагрузок в системе, и недостаток в macOS, который мог позволить приложению Mac полностью обойти Gatekeeper.

Более подробную информацию об уязвимостях и исследователях, которые их обнаружили, можно найти в блоге Malwarebytes.