Группа исследователей обнаружила новую уязвимость в системе безопасности в процессорах Intel, которая может позволить злоумышленнику извлекать данные, но большинство пользователей Mac в безопасности.

Так называемая атака «Утконос» нацелена на компонент ограничения средней мощности (RAPL) процессоров Intel. Это система, которая позволяет программным и микропрограммным платформам считывать, сколько энергии потребляет процессор для выполнения своих задач, и уже давно используется для отслеживания и отладки производительности.

В статье, опубликованной 11 ноября, ученые подробно описывают, как атака Platypus может определить, какие данные обрабатываются внутри процессора Intel, путем анализа значений, сообщаемых через RAPL.

Используя Platypus, что является аббревиатурой от «Power Leakage Attacks: Targeting Your Protected User Secrets», исследователи обнаружили, что они могут вывести загруженные значения или типы данных в ЦП. Эти загруженные значения могут включать пароли, конфиденциальные документы, ключи шифрования или практически любые другие типы данных.

Атака также может обойти механизмы безопасности, которые обычно защищают эти типы данных. Просто глядя на изменения в энергопотреблении, они могут извлекать данные, минуя такие функции, как рандомизация разметки адресного пространства ядра и доверенные среды выполнения.

Например, исследователи смогли получить частные ключи RSA из безопасного анклава, отслеживая данные RAPL в течение 100 минут. Им также удалось извлечь ключи шифрования AES в ходе атаки, нацеленной на пространство памяти ядра Linux, хотя на это ушло 26 часов.

Platypus — это первая в своем роде атака, потому что ее можно проводить удаленно, в отличие от других эксплойтов, которые используют считывание мощности процессора. Вредоносный код, использующий Platypus, может быть встроен во вредоносные приложения.

Впервые об атаке сообщили ученые из Технологического университета Граца, Университета Бирмингема и Центра информационной безопасности имени Гельмгольца CISPA.

Кто в опасности

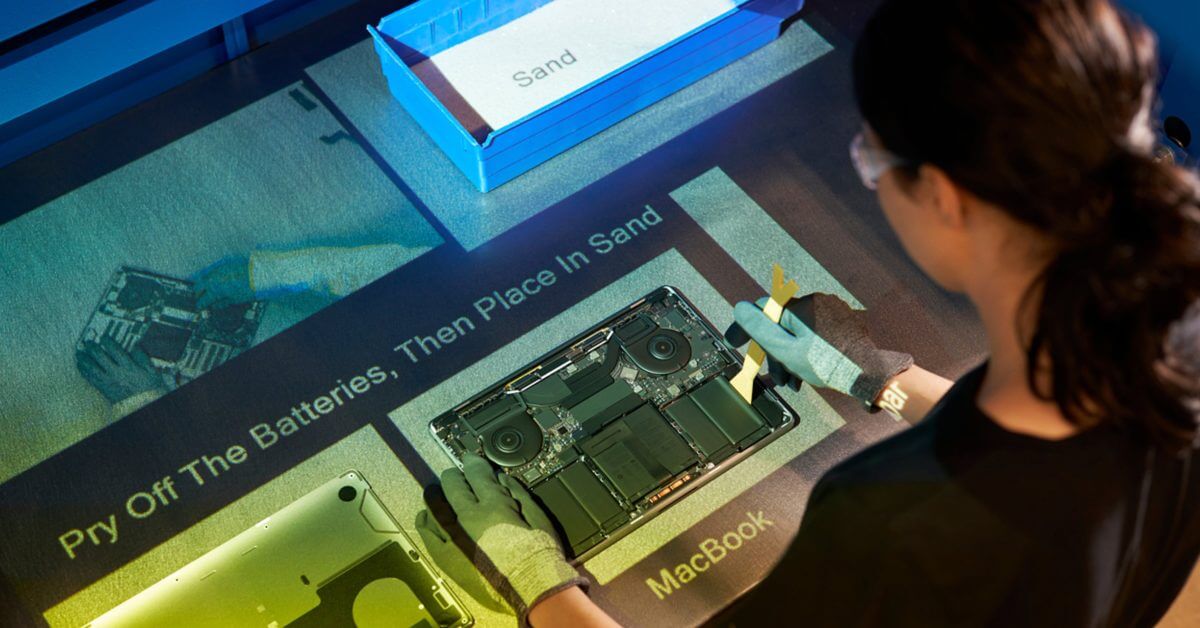

Linux — самая уязвимая операционная система, потому что она поставляется с универсальным драйвером для взаимодействия с RAPL. Возможны атаки на Windows и macOS, хотя приложение Intel Power Gadget должно быть сначала установлено на целевом устройстве.

И Intel, и ядро Linux предоставили обновления, снижающие вероятность атаки. Intel опубликовала список затронутых процессоров, но отметила, что не знала о каких-либо атаках с использованием Platypus.

Исследователи отмечают, что, вероятно, другие производители микросхем также затронуты Platypus, поскольку почти все процессоры имеют интерфейс RAPL. Сюда могут входить чипы AMD, а также устройства на базе ARM. Однако исследователи отметили, что у них не было достаточно времени, чтобы оценить влияние на чипы на базе ARM.

Для пользователей компьютеров Mac на базе Intel отказ от или удаление инструмента Intel Power Gadget — хороший способ уменьшить угрозу Platypus. Также рекомендуется загружать приложения только из App Store или проверенных разработчиков.