Согласно новой базе данных, выпущенной Amnesty International и партнерскими организациями, шпионское ПО для Android и iPhone, продаваемое NSO Group, позволяет совершать государственные террористические атаки в нескольких странах.

NSO использует эксплойты нулевого дня для разработки шпионского ПО для iPhone и смартфонов Android, позволяя пользователям читать текстовые сообщения и электронные письма, отслеживать контакты и звонки, отслеживать местоположения, собирать пароли и даже включать микрофон смартфона для записи встреч …

Задний план

Уязвимость нулевого дня — это недостаток безопасности, который неизвестен компании, производящей оборудование или программное обеспечение, и может использоваться для создания вредоносного ПО, в том числе шпионского. Защита конфиденциальности в iPhone означает, что нулевые дни, обнаруженные в iOS, могут стоить больших сумм денег на черном рынке, и израильская NSO Group покупает многие из них для своего шпионского ПО Pegasus.

NSO была основана в 2010 году, и сообщения об эксплойтах в iPhone появились много лет назад. Компания заявляет, что продает Pegasus только правительствам, но критики говорят, что в их число входят страны, в которых зафиксированы нарушения прав человека.

В 2019 году было обнаружено, что Pegasus может незаметно собирать все данные iCloud с телефона цели. Сообщается также, что Пегас стоял за активированным текстом взлома iPhone, принадлежащего журналистам Al Jazeera. Как и в случае с другими атаками NSO, это был эксплойт с нулевым касанием, который не требовал от жертвы ничего, кроме получения текста.

В прошлом году Amnesty International безуспешно пыталась заблокировать экспорт шпионского ПО.

Влияние шпионского ПО NSO для Android и iPhone

Bloomberg сообщает о новой базе данных, в которой утверждается, что использование Pegasus связано с множеством злоупотреблений, вплоть до убийства.

Новая исследовательская база данных правозащитных групп обвиняет израильскую компанию NSO Group Ltd. в предоставлении правительствам технологий, которые использовались для слежки за десятками журналистов, активистов и юристов, и утверждает, что продукт связан с актами насилия, включая взломы, домогательства, запугивание и убийство […]

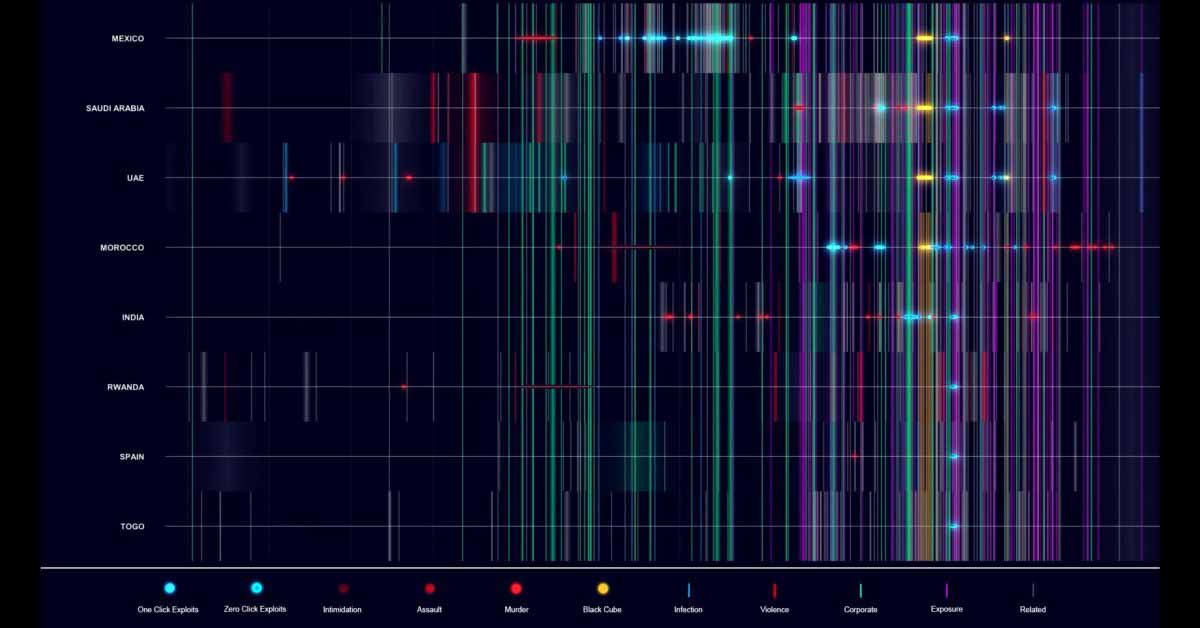

Новая база данных, опубликованная в субботу Amnesty International, Citizen Lab и Forensic Architecture, документирует более 60 случаев использования шпионского ПО NSO для нацеливания на диссидентов и критиков правительства из таких стран, как Руанда, Того, Испания, Объединенные Арабские Эмираты, Саудовская Аравия, Мексика, Марокко и Индия […]

Новая база данных правозащитных групп под названием «Цифровое насилие: как группа НСО способствует государственному террору» основана на анализе юридических файлов, интервью с предполагаемыми жертвами, экспортных лицензий, новостных отчетов и отчетов о закупках.

Правозащитные группы утверждают, что использование правительством шпионского ПО «НСУ постоянно связано с целым рядом физических нарушений», включая аресты, нападения и даже убийства, в случае саудовского журналиста Джамаля Хашогги, чьи сообщники якобы стали объектом использования Саудовской Аравии. Пегаса до его убийства сотрудниками правительства Саудовской Аравии в октябре 2018 года. Национальное статистическое бюро отрицает, что его технология использовалась для нацеливания на Хашогги.

NSO заявляет, что уже отказывается продавать свое шпионское ПО в 55 стран и расследует заявления о злоупотреблениях.

NSO Group расследует все достоверные заявления о неправомерном использовании, и NSO принимает соответствующие меры на основе результатов своих расследований. Это включает в себя отключение системы клиента — шаг, который NSO предпринимало несколько раз в прошлом и без колебаний предпримет еще раз, если того потребует ситуация.

Вы можете получить доступ к базе данных здесь.