На ежегодной хакерской конференции Black Hat Asia в этом году группа исследователей безопасности рассказала, как киберпреступники тайно используют украденные кредитные карты и опцию Apple Store Online «Кто-то другой заберет их» в схеме, в результате которой всего за два года было украдено более 400 000 долларов.

По словам Гюён Ким и Хюнхо Чо из Института финансовой безопасности Южной Кореи, в сентябре 2022 года она и ее коллега раскрыли серию кибератак на более чем 50 законных интернет-магазинов, раскрыв имевшие место серьезные утечки данных. Однако после дальнейшего анализа они обнаружили, что злоумышленники были заинтересованы не только в быстром краже пользовательских данных.

Киберпреступникам удалось манипулировать платежными страницами этих интернет-магазинов, чтобы передать на свои серверы информацию о кредитных картах и личную информацию в дополнение к законным, чтобы остаться незамеченными.

«Эти группы угроз использовали различные стратегии уклонения, чтобы предотвратить обнаружение их фишинговых страниц администраторами сайта и пользователями, используя множество уязвимостей и инструментов», — заявил дуэт безопасности на брифинге Black Hat.

Однако кража кредитных карт была лишь частью плана.

Согласно исследованию, одним из основных способов наживы злоумышленников было использование политики Apple Store Online «Pickup Contact», которая оказалась весьма эффективной, во многом из-за недостаточной осведомленности и наивности. «Конечной целью этой операции была финансовая выгода», — пояснил Ким.

Схема начинается с продажи новых продуктов Apple по «скидке» в интернет-магазинах подержанных товаров Южной Кореи. Судя по описанию исследования, это корейский эквивалент Craiglist или eBay. Когда покупатель достигает соглашения с продавцом или, в данном случае, с злоумышленниками, данные украденной кредитной карты используются для покупки реального продукта в Apple Store.

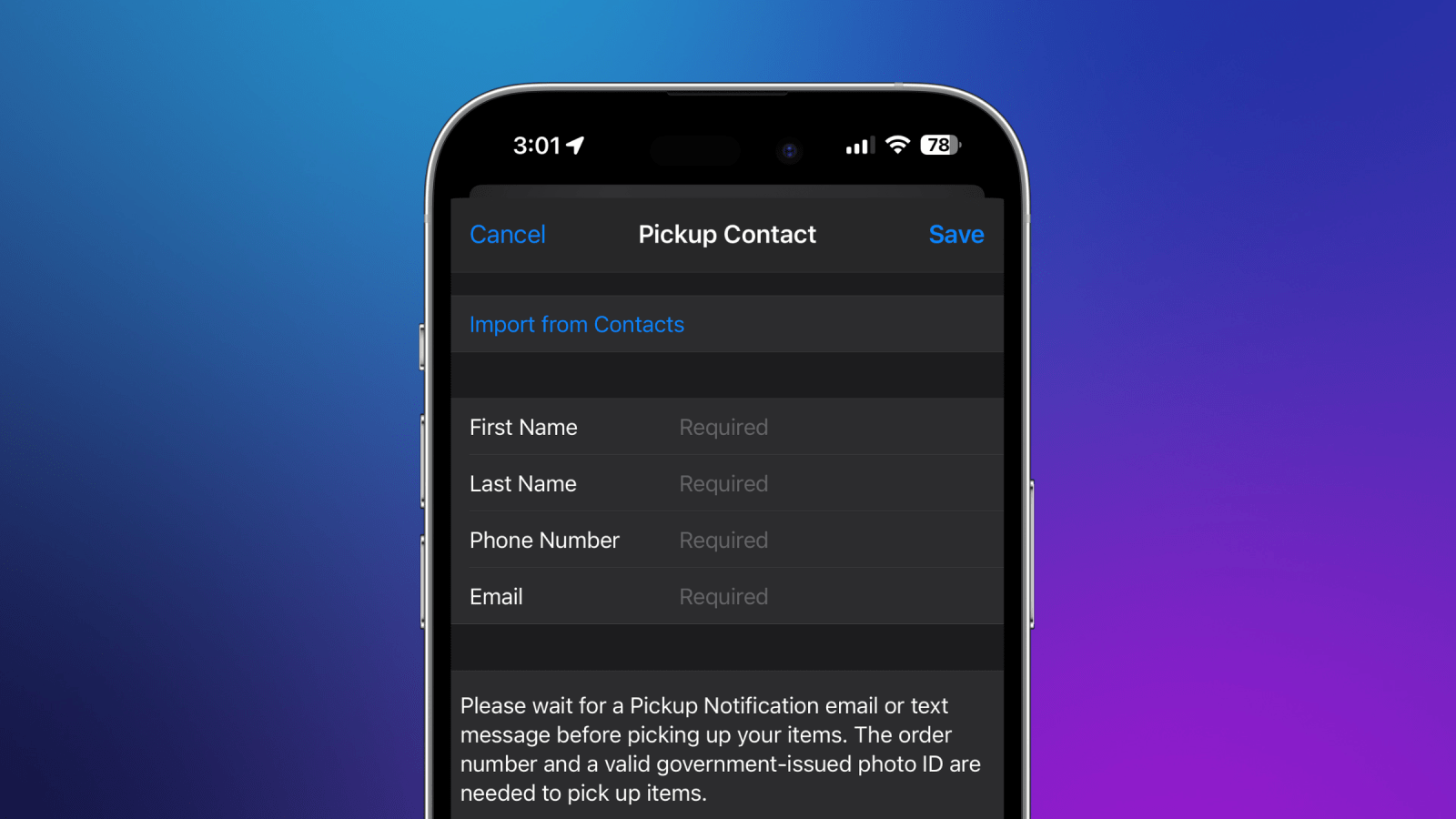

Изображение предоставлено Black Hat Asia/Гюён Ким и Хёнхо Чо.

Вместо того, чтобы отправить его, киберпреступники установили для него опцию «Кто-то другой заберет его» на сайте Apple. Это позволяет уполномоченным лицам получать онлайн-заказы в розничном магазине Apple, предъявив государственное удостоверение личности с фотографией и QR-код/номер заказа. Покупатель из магазина подержанных товаров будет считаться третьей стороной, способной забрать товар, который был по незнанию куплен с помощью украденной кредитной карты.

Только после того, как покупатель заберет товар, он платит, предположительно через магазин секонд-хенда. Злоумышленник может упустить выгоду, если покупатель не отправит оговоренную сумму.

Например, новенький iPhone 15 стоимостью 800 долларов может быть продан за 700 долларов на подержанном рынке. Цена будет достаточно низкой, чтобы привлечь интерес, но достаточно высокой, чтобы не показаться мошенничеством. Найдя заинтересованного покупателя, преступники приобретали устройство, используя украденный номер кредитной карты, полученный в результате фишинговых операций, и присваивали себе 700 долларов, уплаченных покупателем в магазине подержанных вещей.

Изображение предоставлено Black Hat Asia/Гюён Ким и Хёнхо Чо.

«Украденная карта была использована для оплаты 10 000 долларов в магазине Apple, но отказ Apple сотрудничать из-за внутренних правил помешал расследованию», — говорится в презентации исследователей Black Hat Asia. «Несмотря на усилия г-на Юна немедленно сообщить об инциденте как компании, выпускающей карты, так и полиции, отсутствие сотрудничества со стороны Apple привело к более чем месячным задержкам расследования. Отказ Apple предоставить какую-либо информацию, ссылаясь на внутреннюю политику, вызвал критику как внутри страны, так и в США, несмотря на упор компании на защиту конфиденциальности».

Исследователи называют эту схему «PoisonedApple», которая, по их мнению, за последние два года принесла 400 000 долларов. В настоящее время сферой действия являются Южная Корея и Япония, но нет никаких причин, по которым преступники в других странах, включая Соединенные Штаты, могли бы начать делать то же самое.

Кто стоит за этой схемой?

Исследователи полагают, что преступники находятся где-то в Китае, поскольку фишинговые веб-страницы зарегистрированы через китайского интернет-провайдера. Чудесным образом, прочесывая форумы даркнета, они также обнаружили в исходном коде упоминания того же адреса электронной почты на упрощенном китайском языке.